发布时间:2020-08-07 15:00:08,来源:中国信息通信研究院

漏洞安全隐患平台在我国互联网宏观安全态势监测的基础上,结合平台收录情况、应急处置工作、网络安全预警通报,分析并总结了2020年上半年互联网网络安全状况,主要从以下几个方面来阐述。

产品安全方面,2020年上半年收录的产品漏洞数量为8358个,较2019年下半年收录的产品漏洞数量8222个,环比增长1.7%,呈平缓上升趋势。从漏洞影响对象的类型来看,主要集中在应用软件漏洞、WEB组件漏洞方面;从厂商分布来看,谷歌公司新增漏洞数量最多,高达533个;从产品漏洞所属行业来看,信息传输、软件和信息技术服务业的漏洞数量占比最高,占2020年上半年漏洞收录总量的14.3%;从重要产品漏洞隐患来看,涉及跨站脚本漏洞、SQL注入漏洞、缓冲区溢出漏洞和输入验证错误漏洞等传统漏洞居多,典型漏洞案例,如:谷歌产品存在的安全漏洞,攻击者利用绕过沙盒保护,获取敏感信息,提升权限,执行任务代码,发起拒绝服务攻击;甲骨产品存在的安全漏洞,攻击者利用影响数据的保密性、完整性和可用性。

系统安全方面,2020年上半年收录的系统漏洞数量为7920个,较2019年下半年收录的系统漏洞数量4338个,环比增长82.6%,呈较大幅度上升趋势。从漏洞影响对象的类型来看,主要集中在数据库漏洞、WEB组件漏洞方面;从所属行业归属来看,信息传输、软件和信息技术服务业的漏洞数量最多,其次为制造业的漏洞数量;从影响地理范围来看,覆盖全国31个省市及香港、台湾地区,其中,北京、广东、上海、江苏、浙江和海南省市为安全隐患高发区。

开源项目安全方面,2020年上半年收录开源项目漏洞数量为1352个,从开源项目漏洞隐患来看,涉及SQL注入漏洞、权限提升漏洞和缓冲区溢出漏洞等传统居多。典型漏洞案例,如:谷歌产品存在的安全漏洞,攻击者利用获取敏感信息,提升权限,导致缓冲区溢出或堆溢出等;甲骨产品存在的安全漏洞,攻击者利用影响数据的保密性、完整性和可用性;Linux产品存在的安全漏洞,攻击者利用获取敏感信息,提升权限,执行任意代码,导致拒绝服务。

医疗安全方面,根据2020年爆出的疫情情况,组织开展“涉疫重点单位安全保障”专项, 捕获262起医疗强相关安全隐患,覆盖全国27个省份,其中,上海、广东、北京和四川等省为安全隐患高发区,占比最高,高达11.1%、11.1%、8.8%和7.6%,从重要漏洞隐患来看,涉及动态注入风险、文件上传漏洞、SQL注入漏洞和未授权访问漏洞等传统居多,也可能存在被仿冒从而导致病毒传播的风险。典型漏洞案例,如:某些医疗机构的官方网站、移动APP被披露存在安全漏洞,攻击者可利用导致存在被攻击风险,上传任意文件,获取数据库敏感信息。

针对上述重要漏洞隐患及涉疫重点单位漏洞,已积极采取通过风险提示或者通知所属地管局方式进行处理,规避安全风险。

二、2020年上半年安全隐患监测数据分析

(一)产品漏洞监测数据分析

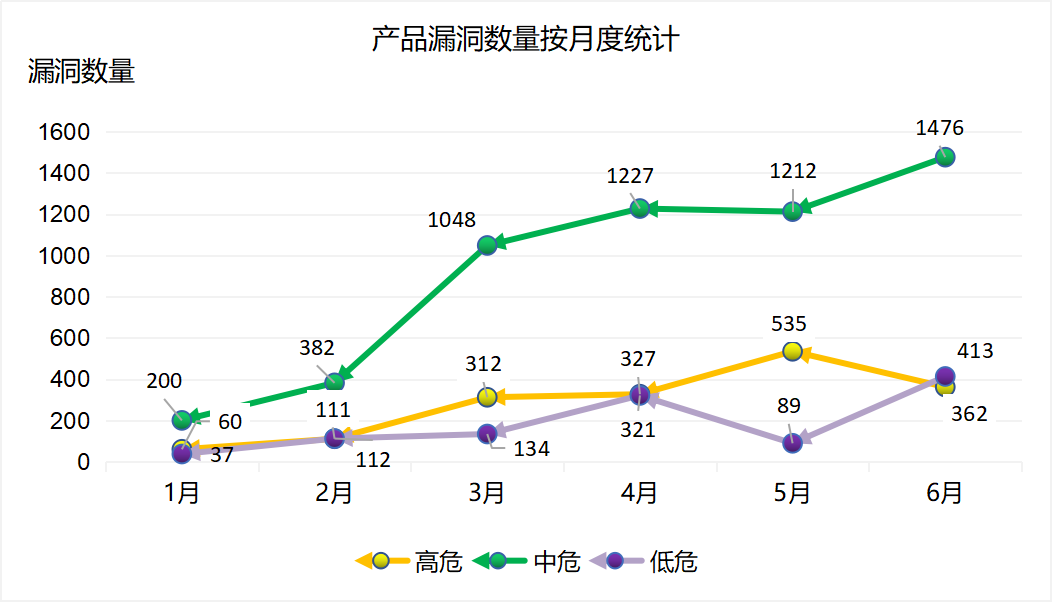

2020年上半年,平台收录新增产品漏洞数量为8358个,较2019年下半年收录产品漏洞数量8222个,环比增长1.7%。根据近6个月来平台收录的产品漏洞数量统计图,平均每月漏洞数量达到1393个。

图 1 产品漏洞数量按月度统计

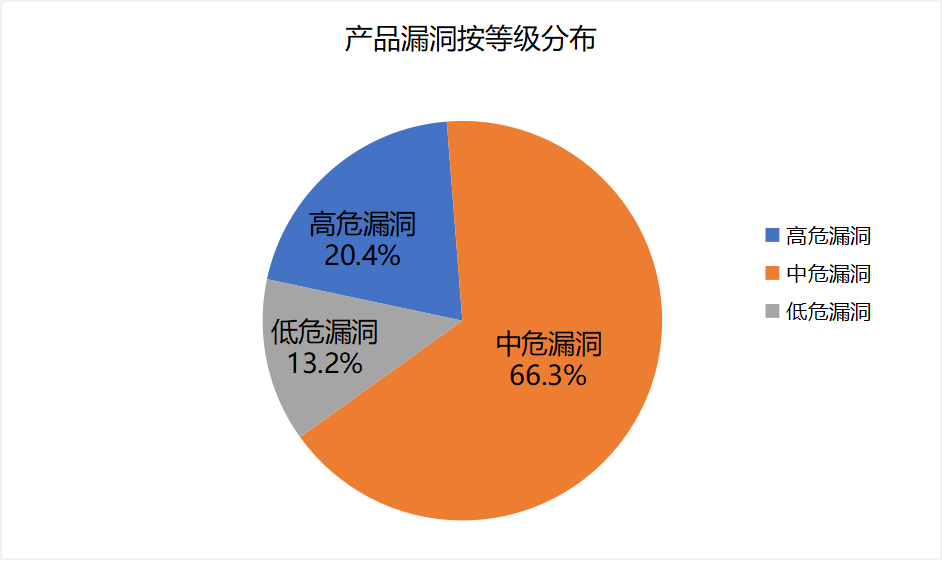

2020年上半年,平台收录高危产品漏洞1707个(占20.4%)、中危产品漏洞5545个(占66.3%)、低危产品漏洞1106个(占13.2%)。

图 2 产品漏洞按等级分布

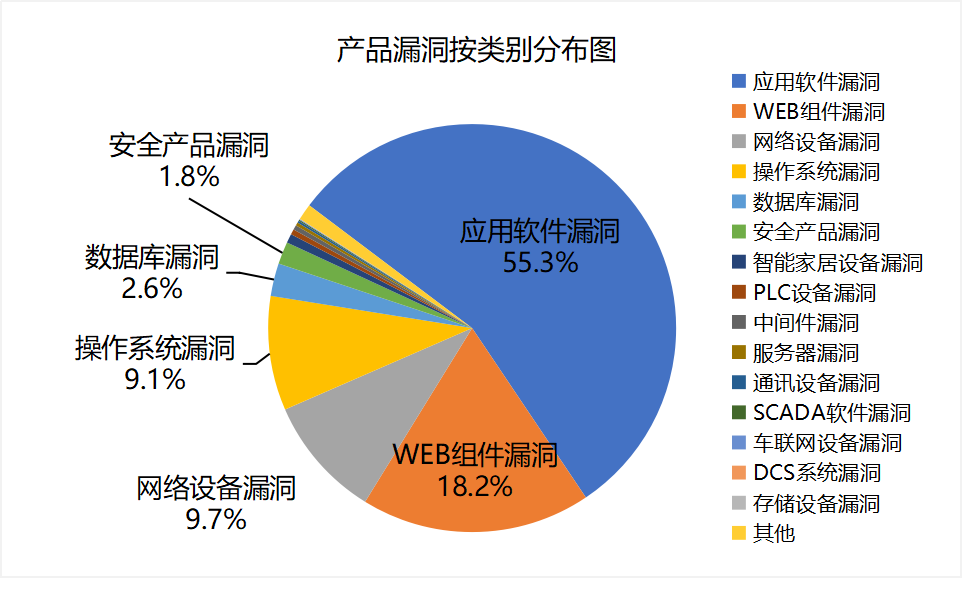

2020年上半年,根据产品漏洞安全隐患类别划分,平台收录的产品漏洞包括应用软件漏洞、WEB组件漏洞、网络设备漏洞、操作系统漏洞、数据库漏洞、安全产品漏洞、智能家居设备漏洞、PLC设备漏洞、中间件漏洞、服务器漏洞、通讯设备漏洞、SCADA软件漏洞、车联网设备漏洞、DCS系统漏洞和存储设备漏洞等。其中,应用软件漏洞4623个(55.3%),WEB组件漏洞1521个(55.3%),网络设备漏洞809个(9.7%),操作系统漏洞757个(9.1%),数据库漏洞217个(2.6%),安全产品漏洞148个(1.8%),产品漏洞类型分布情况如图所示。

图 3 产品漏洞按类别分布

2020年上半年,平台收录产品漏洞按所属行业划分,涉及信息传输、软件和信息技术服务业1195个,交通运输、仓储和邮政业37个,制造业36个,居民服务、修理和其他服务业30个,水利、环境和公共设施管理业29个,科学研究与技术服务业6个,农、林、牧、渔业6个,卫生和社会工作4个,电力、热力、燃气及水生产和供应业3个,批发和零售业2个,金融业1个,公共管理、社会保障和社会组织1个,教育1个。其中“Treck TCP/IP TCP组件输入验证错误漏洞、Google Android System权限提升漏洞、IBM API Connect开放重定向漏洞、Samsung移动设备信息泄露漏洞、Adobe Framemaker内存破坏漏洞、Linux kernel拒绝服务漏洞、Dell EMC RSA Archer操作系统命令注入漏洞、Lenovo Printer LJ4010DN输入验证错误漏洞、Microsoft Actions Http-Client信息泄露漏洞、Oracle E-Business Suite Email Center未授权操作漏洞”等漏洞的综合评级为“高危”。

图 4产品漏洞按所属行业划分

2020年上半年,平台收录产品漏洞按威胁所属领域划分,收录工业控制领域漏洞82个,移动互联网领域漏洞3个。建议用户及时采取修补措施,避免漏洞引发的网络安全事件。

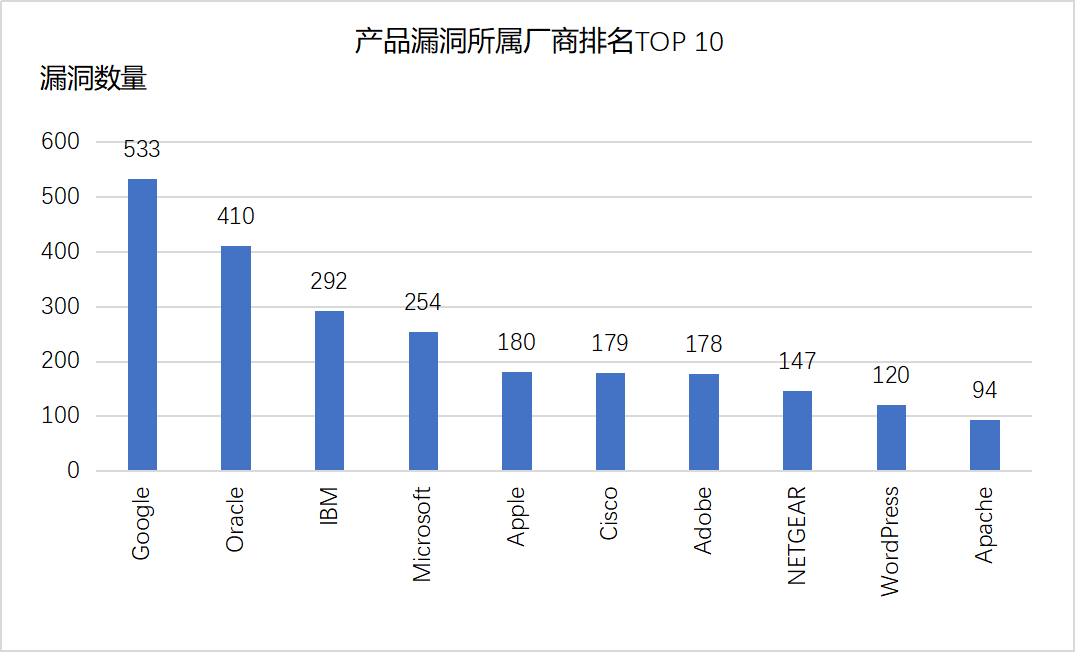

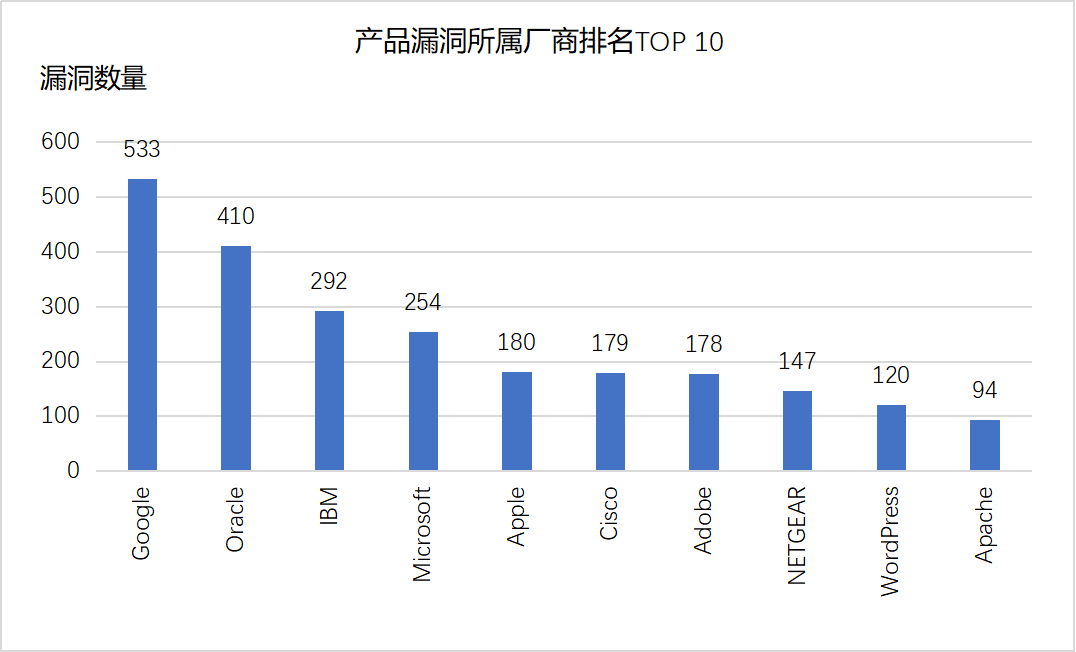

2020年上半年,平台收录产品漏洞中主要涵盖Google、Oracle、IBM、Microsoft、Apple、Cisco、Adobe、NETGEAR、WordPress和Apache等厂商。各厂商产品中漏洞的分布情况如图6所示,可以看出,涉及Google产品(含操作系统、手机设备以及应用软件等)产品的漏洞最多,达到533个,占2020年上半年收录漏洞的6.4%。

图5 产品漏洞所属厂商排名TOP 10

2020年上半年,各单位报送情况如表1所示。其中,北京天融信网络安全技术有限公司、恒安嘉新(北京)科技股份公司、深信服科技股份有限公司和北京神州绿盟信息技术有限公司等单位报送产品漏洞的数量较多。

表 1产品漏洞报送情况统计表

报送单位 | 产品漏洞报送数量 |

北京天融信网络安全技术有限公司 | 3735 |

恒安嘉新(北京)科技股份公司 | 3291 |

深信服科技股份有限公司 | 752 |

北京神州绿盟信息技术有限公司 | 330 |

北京安天网络安全技术有限公司 | 75 |

中国汽车技术研究中心有限公司 | 66 |

腾讯云计算(北京)有限责任公司 | 52 |

中国信息通信研究院 | 23 |

广州竞远安全技术股份有限公司 | 17 |

杭州安恒信息技术股份有限公司 | 8 |

北京梆梆安全科技有限公司 | 7 |

奇安信科技集团股份有限公司 | 1 |

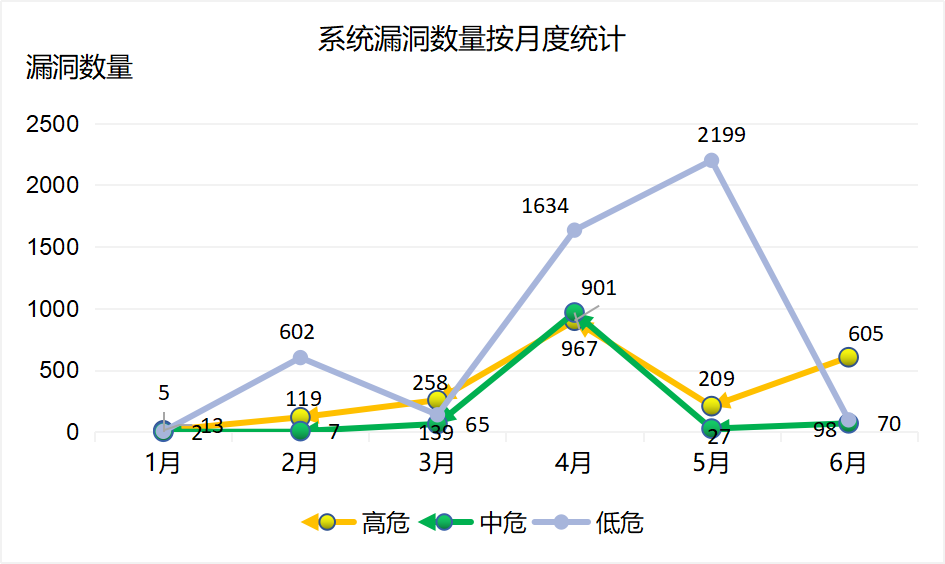

2020年上半年,平台收录新增系统漏洞数量为7920个,较2019年下半年收录系统漏洞数量4338个,环比增长82.6%。根据近6个月来平台收录的系统漏洞数量统计图,平均每月漏洞数量达到723个。

图 6系统漏洞数量按月度统计

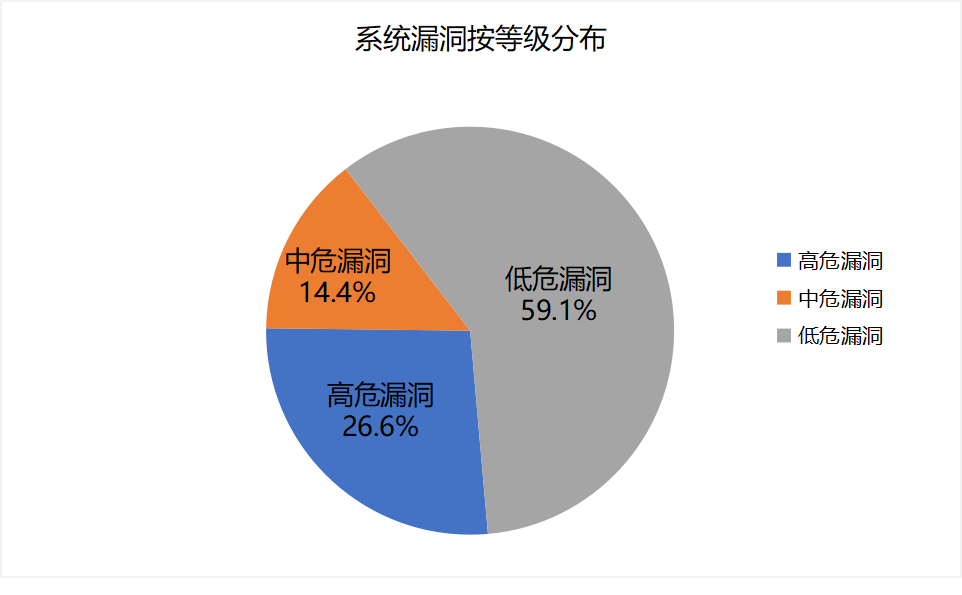

2020年上半年,平台收录高危系统漏洞2105个(占26.6%)、中危系统漏洞1138个(占14.4%)、低危系统漏洞4677个(占59.1%)。

图 7 系统漏洞按等级分布

2020年上半年,根据系统漏洞安全隐患类别划分,平台收录的系统漏洞包括应用软件漏洞、WEB组件漏洞、网络设备漏洞、操作系统漏洞、数据库漏洞、安全产品漏洞、智能家居设备漏洞、PLC设备漏洞、中间件漏洞、服务器漏洞、通讯设备漏洞、SCADA软件漏洞、车联网设备漏洞、DCS系统漏洞和存储设备漏洞等。系统漏洞按类型分布情况如表所示。

表 2系统漏洞按类别统分布计表

系统漏洞按类别分布 | 漏洞数量 |

数据库漏洞 | 3672 |

WEB组件漏洞 | 2154 |

网络设备漏洞 | 479 |

应用软件漏洞 | 331 |

服务器漏洞 | 226 |

PLC设备漏洞 | 58 |

操作系统漏洞 | 47 |

组态软件漏洞 | 47 |

中间件漏洞 | 31 |

嵌入式系统漏洞 | 10 |

DCS系统漏洞 | 6 |

安全产品漏洞 | 4 |

计算机漏洞 | 4 |

其他 | 851 |

总数 | 7920 |

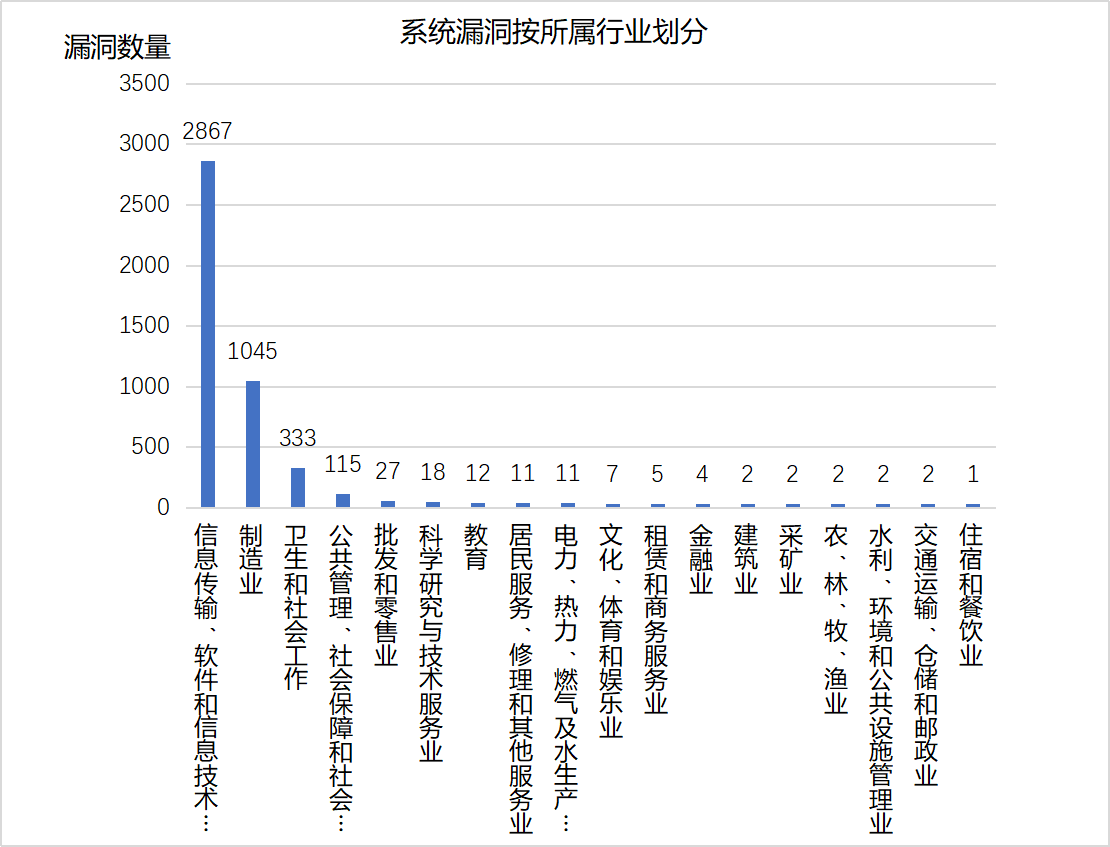

2020年6月,平台收录系统漏洞按所属行业划分,涉及信息传输、软件和信息技术服务业2867个,制造业1045个,卫生和社会工作333个,公共管理、社会保障和社会组织115个,批发和零售业27个,科学研究与技术服务业18个,教育12个,居民服务、修理和其他服务业11个,电力、热力、燃气及水生产和供应业11个,文化、体育和娱乐业7个,租赁和商务服务业5个,金融业4个,建筑业2个,采矿业2个,农、林、牧、渔业2个,水利、环境和公共设施管理业2个,交通运输、仓储和邮政业2个,住宿和餐饮业1个。

图 8 系统漏洞按所属行业划分

2020年上半年,平台收录系统漏洞按威胁所属领域划分,收录工业控制领域漏洞1722个,移动互联网领域漏洞186个。建议用户及时采取修补措施,避免漏洞引发的网络安全事件。

2020年上半年,各单位报送情况如表3所示。其中,北京天融信网络安全技术有限公司、中国信息通信研究院和恒安嘉新(北京)科技股份公司等单位报送系统漏洞的数量较多。

表 3系统漏洞报送情况统计表

报送单位 | 系统漏洞报送数量 |

中国信息通信研究院 | 6173 |

北京天融信网络安全技术有限公司 | 3735 |

恒安嘉新(北京)科技股份公司 | 642 |

上海观安信息技术股份有限公司 | 471 |

北京智游网安科技有限公司 | 172 |

国家计算机网络应急技术处理协调中心 | 106 |

中国软件评测中心 | 105 |

浙江鹏信信息科技股份有限公司 | 81 |

广州竞远安全技术股份有限公司 | 62 |

中国软件评测中心 | 49 |

北京天融信网络安全技术有限公司 | 38 |

北京梆梆安全科技有限公司 | 10 |

杭州安恒信息技术股份有限公司 | 4 |

腾讯云计算(北京)有限责任公司 | 2 |

奇安信科技集团股份有限公司 | 2 |

深信服科技股份有限公司 | 1 |

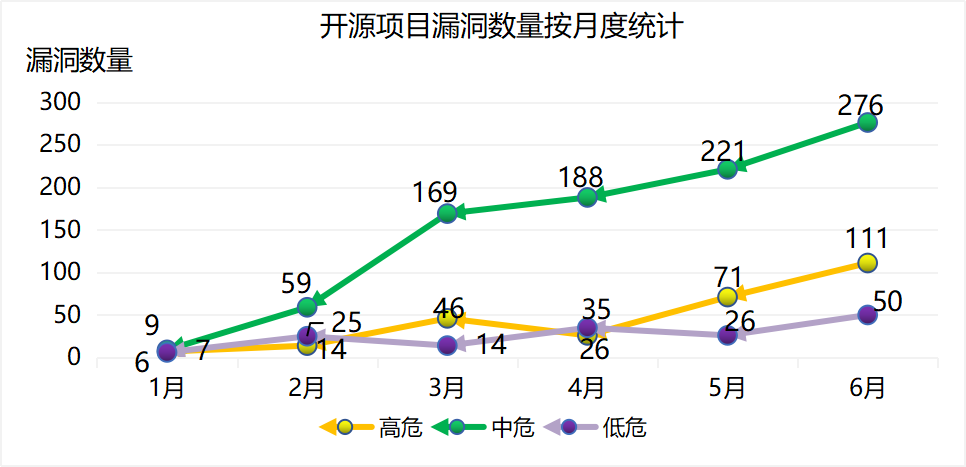

2020年上半年,平台收录新增开源项目漏洞数量为1352个,根据近6个月来平台收录的开源项目漏洞数量统计图,平均每月漏洞数量达到225个。

图 9 开源项目漏洞数量按月度统计

从开源项目漏洞隐患来看,涉及SQL注入漏洞、权限提升漏洞和缓冲区溢出漏洞等传统居多,典型漏洞案例,如:谷歌产品存在的安全漏洞,攻击者利用获取敏感信息,提升权限,导致缓冲区溢出或堆溢出等;甲骨产品存在的安全漏洞,攻击者利用影响数据的保密性、完整性和可用性;Linux产品存在的安全漏洞,攻击者利用获取敏感信息,提升权限,执行任意代码,导致拒绝服务。

在上述所分析的1352个开源项目中,针对Android操作系统、MySQL Server数据库、Linux kernel等产品漏洞数量最多,各个开源项目漏洞对应的CVE漏洞按所属厂商排名TOP 15,数量情况如表4所示。

表 4 开源项目漏洞所属厂商排名TOP 15

厂商 | 产品/系统 | CVE数量 | 占收录总量百分比 |

Android操作系统 | 259 | 19.1% | |

Oracle | MySQL Server数据库 | 105 | 7.8% |

Linux | Linux kernel | 93 | 6.9% |

FreeRDP | FreeRDP | 54 | 4.0% |

Apache | Apache Web服务器软件 | 26 | 1.9% |

PrestaShop | PrestaShop | 21 | 1.6% |

Tecnick.com | TCExam | 18 | 1.3% |

Zephyr | Zephyr | 17 | 1.3% |

SQLite | SQLite | 16 | 1.2% |

Nextcloud | Nextcloud Server | 15 | 1.1% |

TYPO3 | TYPO3 | 15 | 1.1% |

Centreon | Centreon | 14 | 1.0% |

rConfig | rConfig | 12 | 0.9% |

Microsoft | Visual Studio Code、ChakraCore、Edge、ASP.NET Core | 11 | 0.8% |

Teclib | GLPI | 10 | 0.7% |

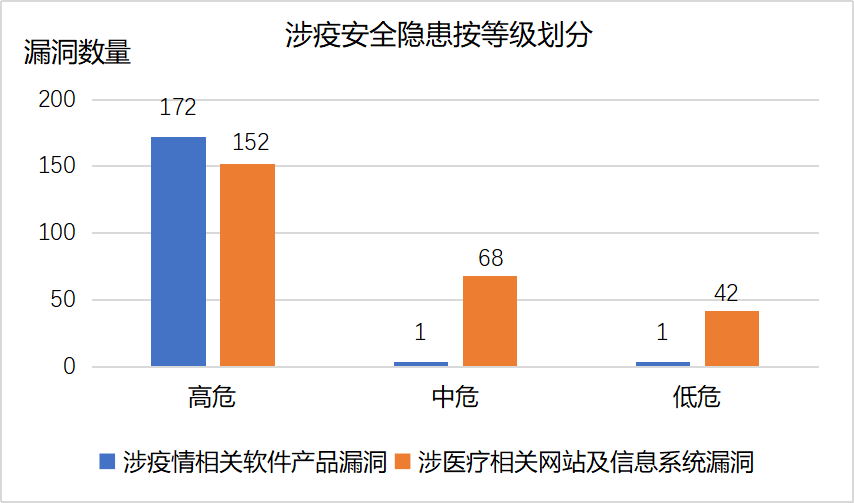

2020年上半年,平台收录的涉疫情相关软件产品漏洞174个,涉医疗相关网站及信息系统漏洞262个。

图 10 涉疫安全隐患按等级划分

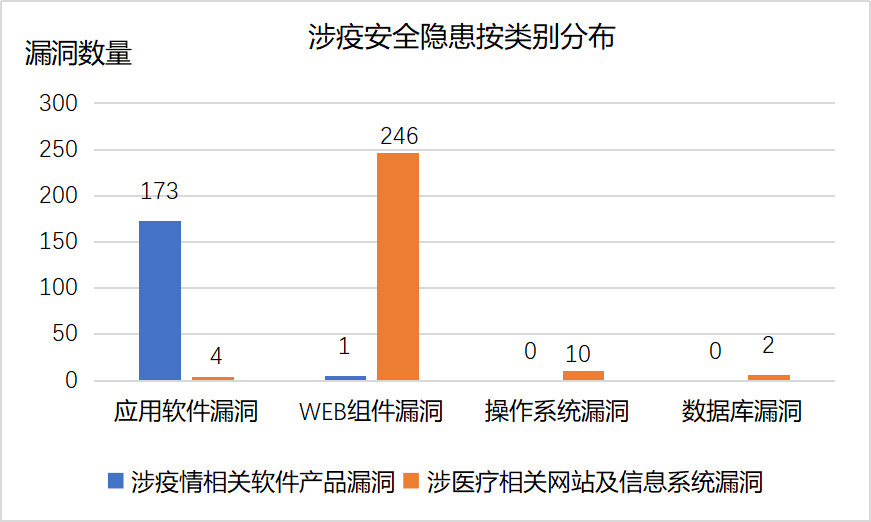

2020年上半年,根据安全隐患类别划分,平台收录的涉疫情相关软件产品漏洞包括应用软件漏洞173个,WEB组件漏洞1个。收录的涉医疗相关网站及信息系统漏洞包括WEB组件漏洞246个,操作系统漏洞10个,应用软件漏洞4个,数据库漏洞2个。

图 11 涉疫安全隐患按类型分布

2020年上半年依托平台开展的“涉疫重点单位安全保障”专项整治工作中,发现国内某些医疗机构的官方网站、移动APP被披露存在安全漏洞。披露的系统漏洞主要有动态注入风险、文件上传漏洞、SQL注入漏洞和未授权访问漏洞等传统漏洞,存在较大的安全隐患,也可能存在被仿冒从而导致病毒传播的风险。针对以上涉疫重点单位漏洞,平台及时通知所属地管局要求相关企业针对以上漏洞隐患进行整改和修复。

2020年1月,平台监测发现泛微e-cology OA系统中存在SQL注入、任意文件上传、文件删除等多个高危漏洞。攻击者可通过向受影响系统发送特制的数据包,利用以上漏洞进行任意文件上传、删除,泄露敏感信息以及获取权限。

2020年4月,经多位安全研究人员证实,Windows的Zoom客户端存在UNC路径注入漏洞。该漏洞源于远程攻击者窃取Windows系统用户的登录凭据时,会自动向远程SMB服务器公开用户的登录用户名和NTLM密码哈希。未经身份验证的攻击者利用该漏洞向目标用户发送精心构造的恶意请求获取敏感信息。被盗的登录详细信息可以立即重用,来破坏其他用户或IT资源,并发起进一步的攻击。目前,Zoom公司暂未发布官方补丁。

2020年5月,平台监测到DNS程序Unbound/BIND等被爆存在多个安全漏洞(CVE-2020-12663、CVE-2020-12662、CVE-2020-8616)。该漏洞存在于DNS协议中,并且会影响所有递归DNS解析器。攻击者可通过自己搭建的恶意权威DNS服务器,利用有漏洞的递归DNS服务器,向受害者的权威DNS服务器发起DDoS反射放大攻击,根据研究人员分析,放大倍数极限情况下可达到1620倍。

2020年5月,平台监测发现国外安全团队披露了SaltStack存在远程代码执行漏洞(CVE-2020-11651)和目录遍历漏洞(CVE-2020-11652)。该漏洞源于H2Miner木马利用SaltStack漏洞入侵企业主机进行卸载服务器的安全软件,清除服务器安装的其他挖矿木马,以独占服务器资源的挖矿攻击行为。目前,H2Miner黑产团伙通过控制服务器进行门罗币挖矿已非法获利超370万元。自5月3日开始,H2Miner利用SaltStack漏洞的攻击呈快速增长趋势。

2020年6月,平台监测发现国外安全研究人员披露了Netgear路由器存在栈缓存溢出远程代码执行漏洞,该漏洞影响79种不同型号的Netgear路由器的758种固件版本。受影响的产品固件最早可追溯至2007年(WGT624v4, version 2.0.6)。该漏洞由于路由器固件中httpd Web服务在将用户提供的数据复制到固定长度的堆缓冲区之前,未能对数据的长度进行有效的验证。攻击者可利用该漏洞以root权限执行代码,并接管设备。由于漏洞是在CSRF token检查之前产生的,因此漏洞利用还可以通过CSRF攻击实现。攻击者可利用该漏洞通过发送精心伪造的恶意HTTP请求来确定设备的型号和固件版本。

2020年5月,平台监测发现以色列网络安全公司JSOF披露了Treck小型库中存在的19个安全漏洞,其中CVE-2020-11896、CVE-2020-11897、CVE-2020-11898、CVE-2020-11901被评为严重漏洞,攻击者可利用漏洞绕过NAT和防火墙,在不需要用户交互的情况下控制设备。由于TCP/IP软件库应用广泛,该漏洞的影响在整个供应链行业中产生连锁反应,漏洞的利用风险及破坏性被扩大,影响高达数亿的物联网设备。因在2020年报道出来,所以将这一系列漏洞统称为“Ripple20”,目前Treck官方已对漏洞进行了确认,并为所有Ripple20漏洞提供补丁。

针对上述漏洞,平台通过官方门户网站、公众号同步发布漏洞预警,提出针对性安全建议,并对5000余个相关资产进行排查,根据受影响资产监测及验证结果,通知涉事单位下发整改通知600余份,从而使社会公众及时了解漏洞危害,有效避免和消除漏洞带来的网络安全威胁。