发布时间:2020-06-24 13:26:35,来源:天融信

2020年5月份整体网络安全态势平稳,本月监测发现恶意程序147个,涉及110个家族,恶意程序数量较上月减少22.63%;收录安全漏洞1687个,数量较上月减少15.06%,Cisco、IBM、Google等厂商漏洞披露最多;监测发现篡改网站50个,较上月减少75%;监测发现恶意IP共 64899个,较上月增加222.62%;监测发现暗网数据售卖事件21起。

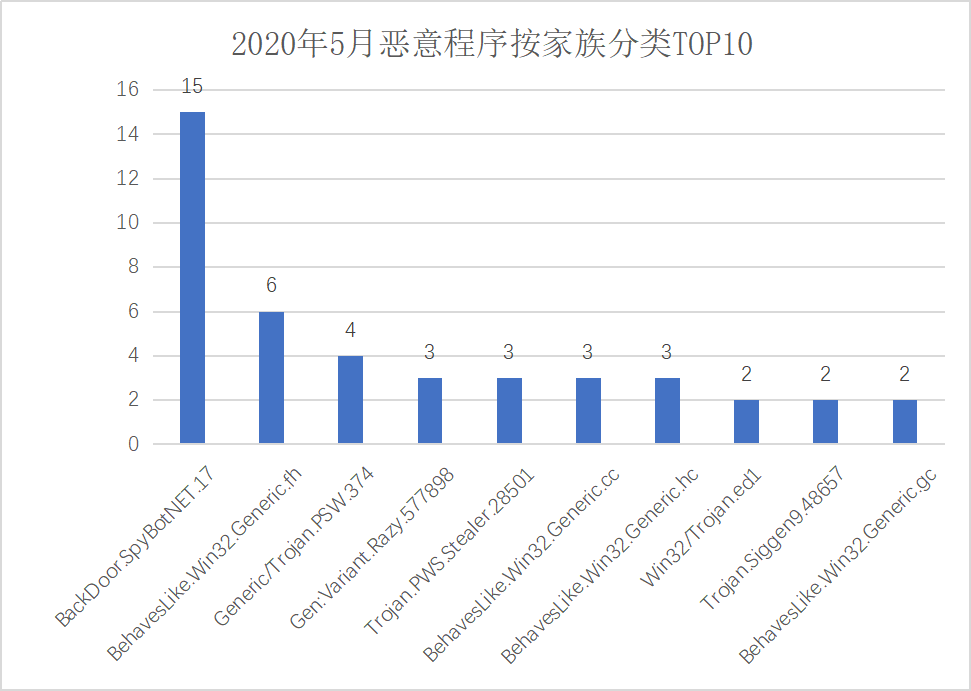

恶意程序方面:5月份共收录恶意程序147个(较上月减少43个),其中按家族分类共有110个家族,主要家族有BackDoor.SpyBotNET.17,BehavesLike.Win32.Generic.fh,Generic/Trojan.PSW.374等,其中BackDoor.SpyBotNET.17家族居多,数量为15个。

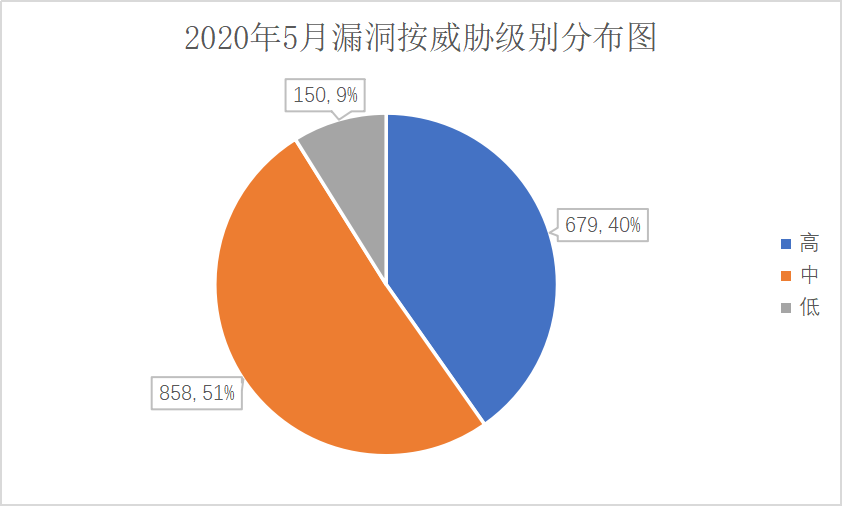

安全漏洞方面:5月份共收集整理安全漏洞1687个,较4月份收录数量1986个相比,减少15.06%。其中高危漏洞679个,中危漏洞858个,低危漏洞150个。

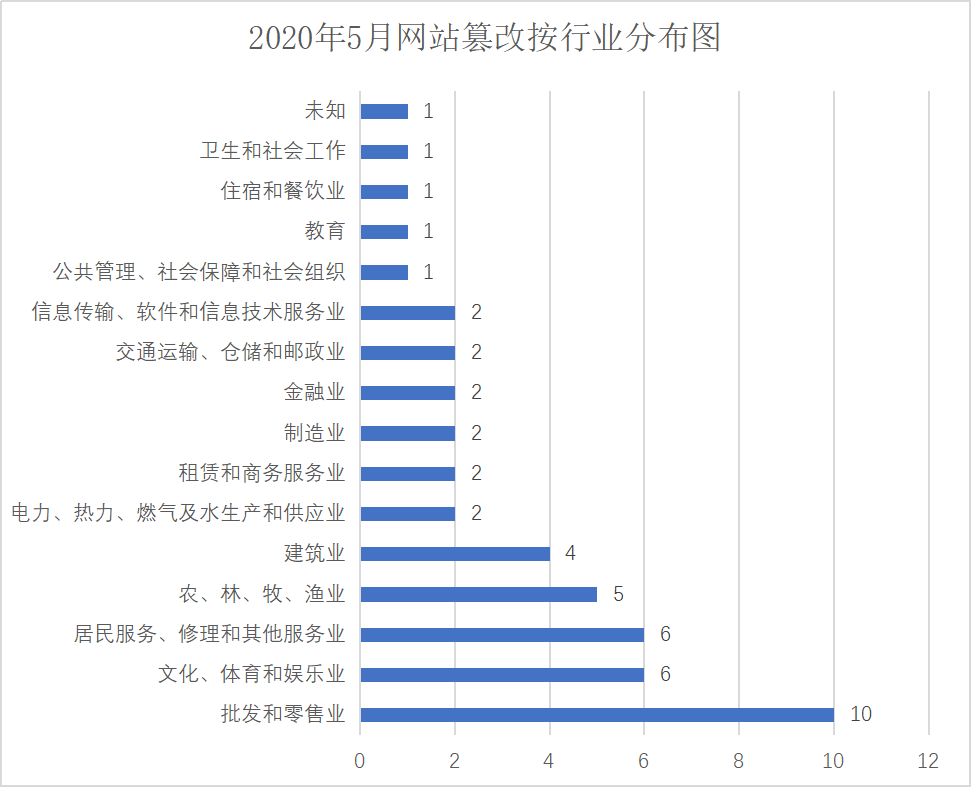

篡改网站方面:5月共向工信部网络安全威胁信息共享平台上报网站篡改事件50个,其中批发和零售业,文化、体育和娱乐业和信息传输、居民服务、修理和其他等类行业数量居多。批发和零售业数量最多,有9个。

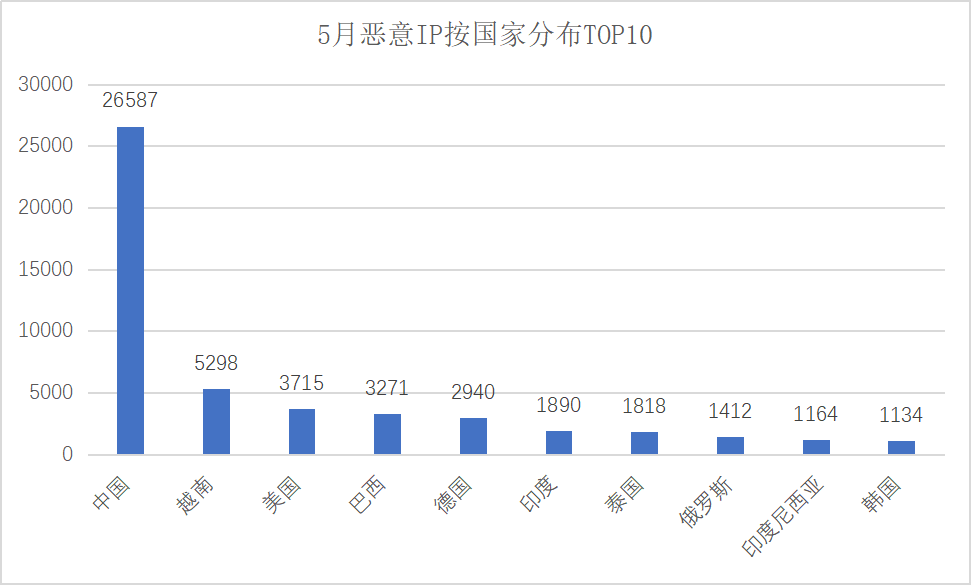

恶意IP方面:5月共监测并向工信部网络安全威胁信息共享平台上报恶意IP 64899条,较上月增加44783条。恶意IP分布国家主要为中国、越南、美国等。

数据安全方面:4月份监测发现多起暗网数据售卖事件。

二、恶意程序态势分析

2020年5月共收录恶意程序147个,数量较上月减少22.63%。恶意程序按家族分类共有110个家族,主要家族有BackDoor.SpyBotNET.17,BehavesLike.Win32.Generic.fh,Generic/Trojan.PSW.374等,其中BackDoor.SpyBotNET.17家族居多,数量为15个。详情见下图2.1-1。

图2.1-1 2020年5月收录恶意程序按家族分布图

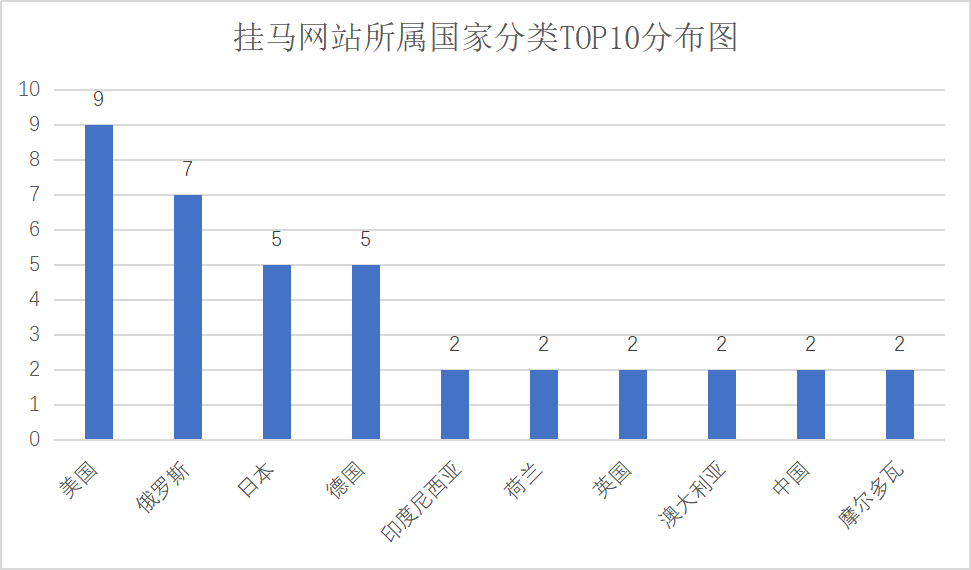

2020年5月收录的恶意程序涉及108个挂马地址、70个域名。域名分布国家主要是美国,俄罗斯,日本,其次是德国,马来西亚,荷兰等,详情见下图2.1-2。

图2.1-2 2020年5月收录恶意程序按挂马网站所属国家分布图

其中中国挂马网站相关IP地址均分布在中国香港,分布详情如下表2.1-1所示:

表2.1-1 中国挂马网站IP物理地址统计

IP | 国家 | 省份 | 市/区 | 运营商 |

202.66.173.101 | 中国 | 香港特别行政区 | 香港特别行政区 | |

47.75.18.221 | 中国 | 香港特别行政区 | 香港特别行政区 | 阿里云 |

2020年5月共收集整理安全漏洞1687个,较4月份收录数量1986个相比,减少15.06%。其中高危漏洞679个,中危漏洞858个,低危漏洞150个。上述漏洞中,可被利用来实施远程网络攻击的漏洞有572个。与4月相比,本月操作系统、WEB应用和网络设备(交换机、路由器等网络端设备)的数量处于高位,应用程序、数据库、安全产品和智能设备(物联网终端设备)漏洞的数量处于低位。

2020年5月漏洞涉及多家厂商的产品,Cisco、IBM、Google厂商漏洞数量居多,其中Cisco厂商漏洞数量最多。漏洞数量按厂商统计,排名前10如表3.1-1所示。

表3.1-1 漏洞产品设计厂商分布统计表

序号 | 厂商 | 漏洞数量 | 所占比例 |

1 | Cisco | 40 | 5.08% |

2 | IBM | 38 | 4.82% |

3 | 38 | 4.82% | |

4 | Linux | 32 | 4.06% |

5 | Palo Alto Networks | 24 | 3.05% |

6 | Android | 22 | 2.79% |

7 | FreeRDP | 18 | 2.28% |

8 | Microsoft | 17 | 2.16% |

9 | SAP | 14 | 1.78% |

10 | Apache | 14 | 1.78% |

2020年5月漏洞中,高危漏洞679个(占40.25%),中危漏洞858(占50.86%)个,低危漏洞150(占8.89%)个,05月漏洞按威胁级别分布图如图3.1-1所示。

图3.1-1 2020年5月漏洞按威胁级别分布图

本月监测并发布重大安全漏洞风险提示3个,提醒全国客户和社会公众及时进行漏洞修复、防范安全事件发生。

1.背景介绍

近日,有国外安全团队披露了SaltStack管理框架存在多个安全漏洞(CVE-2020-11651、CVE-2020-11652),攻击者成功利用这些漏洞可以实现远程代码执行。

2.漏洞描述

SaltStack是一款基于python的C/S自动化运维工具,多用于在大型云计算环境中实现自动化运维和服务器之间的快速通讯,有一定的使用量。

近日,SaltStack框架被曝存在认证绕过漏洞(CVE-2020-11651)和目录遍历漏洞(CVE-2020-11652),其中:

CVE-2020-11651:为认证绕过漏洞,Salt Master进程的ClearFuncs类没有正确地验证方法调用,可以导致远程用户无需认证即可访问某些方法,使用这些方法可以在Salt Master服务器上检索用户令牌或者在Salt Minions服务器上执行任意代码。

CVE-2020-11652:为目录遍历漏洞,Salt Master进程的ClearFuncs类允许访问某些不正确地清理路径的方法,使用这些方法可以允许未经身份验证的用户进行任意目录访问。

3.漏洞编号

CVE-2020-11651

CVE-2020-11652

4.漏洞等级

高危

5.受影响版本

SaltStack < 2019.2.4

SaltStack < 3000.2

6.解决方案

目前官方已经修复上述漏洞,建议升级至软件包最新版本,软件包下载地址: https://repo.saltstack.com

1.背景介绍

近期,国外某大学科研团队在Unbound和其他DNS解析器中发现了一个可用于拒绝服务攻击的安全漏洞,并发布了相关报告,研究人员将其命名为NXNSAttack。

根据研究报告显示,此漏洞攻击效率高,影响面广泛,对网络基础设施的安全构成较大威胁。提醒用户及时进行漏洞修复,避免遭受损失。

2.漏洞描述

DNS递归解析器在接收包含名称服务器但没有相应IP地址的NS引用请求时,解析器必须发送一个查询,以获取其中一个名称的IP地址。此漏洞利用了解析器这个操作,具有随机名称的大量NS记录可能导致大量传出查询到达同一个目标。当递归解析器和受害者的权威DNS服务器之间生成大量通信,可能被用来对递归解析器和权威服务器之一或两者发起破坏性攻击。

3.漏洞编号

CVE-2020-12662

CVE-2020-8616

CVE-2020-10995

4.漏洞等级

高危

5.受影响版本

目前已知受到影响的组件和服务有

组件:UNIX bind 组件、Windows DNS、 PowerDNS

服务商: Google、Microsoft、Amazon、Oracle、Cloudflare

6.解决方案

1).建议使用Unbound的用户下载补丁,地址:

https://nlnetlabs.nl/downloads/unbound/unbound-1.10.1.tar.gz。

2).BIND,PowerDNS发布了补丁更新相关信息,建议用户进行相应升级。

3).临时缓解方案建议启用Windows DNS服务器上的响应速率限制(RRL)。

1.背景介绍

5月28日,阿尔法实验室监测到漏洞情报,Fastjson <= 1.2.68 版本存在远程代码执行漏洞,漏洞被成功利用,可直接获取服务器权限。

2.漏洞描述

Fastjson 是阿里巴巴的开源 JSON 解析库,它可以解析 JSON 格式的字符串,支持将 Java Bean 序列化为 JSON 字符串,也可以从 JSON 字符串反序列化到 JavaBean。

Fastjson <=1.2.68(目前最新版本)存在远程代码执行漏洞, 可以绕过autoType开关的限制,然后链式地反序列化某些原本是不能被反序列化的有安全风险的类。此漏洞本身无法绕过Fastjson的黑名单限制,需要配合不在黑名单中的反序列化利用链才能完成完整的漏洞利用。

3.漏洞等级

高危

4.受影响版本

Fastjson <= 1.2.68

5.修复建议

1. 升级 Fastjson 至 1.2.68 版本,并配置 safeMode。

该版本引入了一个safeMode的配置,配置safeMode后,无论白名单和黑名单,都不支持autoType。有多种方式可以配置safeMode,具体步骤可参考:

https://github.com/alibaba/fastjson/wiki/fastjson_safemode

2. 长远来看,把JDK版本升级到11.0.1、8u191、7u201、6u211之后, 高版本的JDK会多一些限制,会增加漏洞的利用难度。

3. 关注官方更新公告,待官方更新后,升级版本到 1.2.69 版本。

(三)本月典型漏洞影响分析

本月选取4个使用范围比较广、影响比较大的安全漏洞进行了深度分析,对可能受影响的资产分布情况进行了统计。

1.事件背景

Joomla!是一套内容管理系统。Joomla!是使用PHP语言加上MySQL数据库所开发的软件系统,可以在Linux、Windows、MacOSX等各种不同的平台上执行。HDW player是Joomla!的一个视频播放和视频库的插件,应用比较广泛。

4月,国家信息安全漏洞共享平台(CNVD)收录Joomla!的远程命令执行漏洞(CNVD-2020-25051对应CVE-2020-10238),该漏洞存在于Joomla!3.9.16之前的版本,远程攻击者可以通过该漏洞。

2.漏洞危害

当攻击者拥有管理员账户,即可利用此漏洞远程命令执行,进而对目标服务器发起进一步攻击。此漏洞利用有一定的前提条件,危害有限,但是漏洞利用PoC已经在互联网公开。

3. 数据分析

1) 世界分布

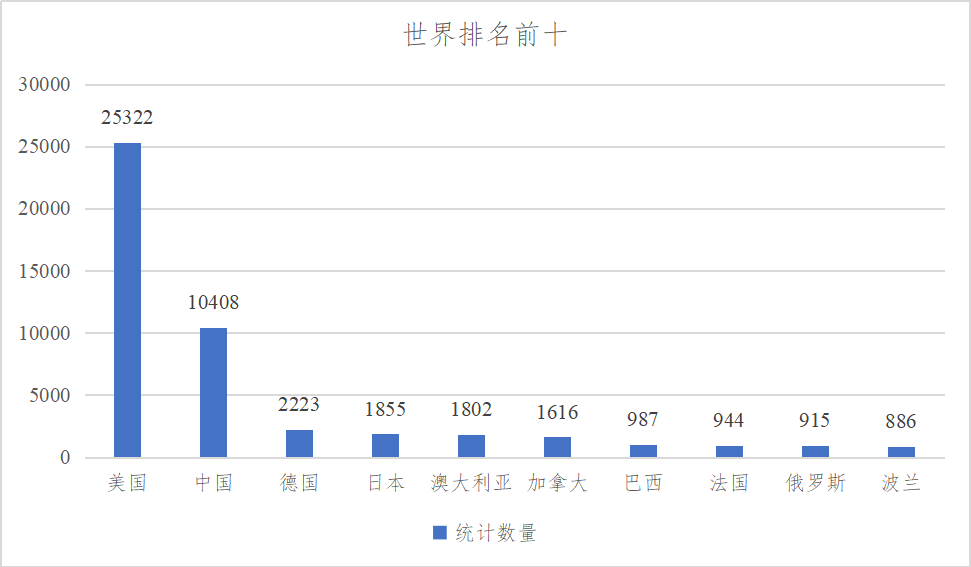

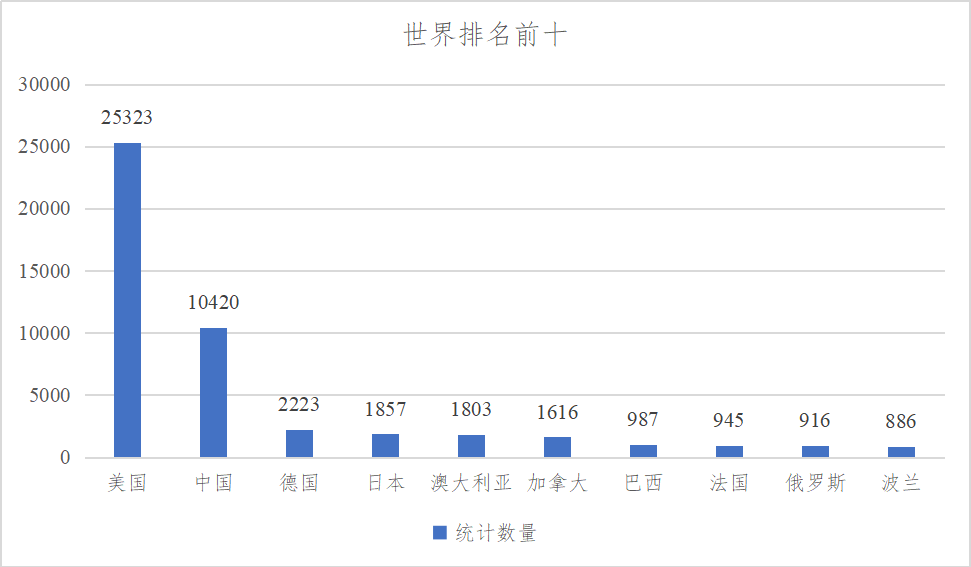

安全云服务运营中心对世界范围内使用Joomla!的网站进行了抽样数据统计及分析,数量约为5.65万台。其中,排名前五的国家分别为:美国、中国、德国、日本、澳大利亚。

下图为世界范围内使用Joomla!的网站数量排名前十的国家:

图3.3.1-1 世界排名前十

2) 国内分布

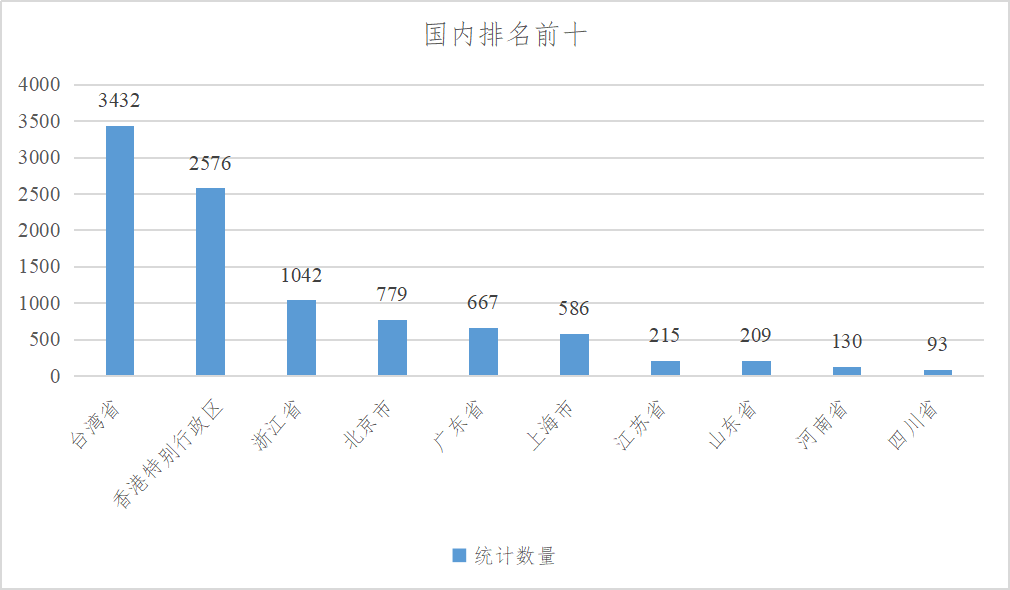

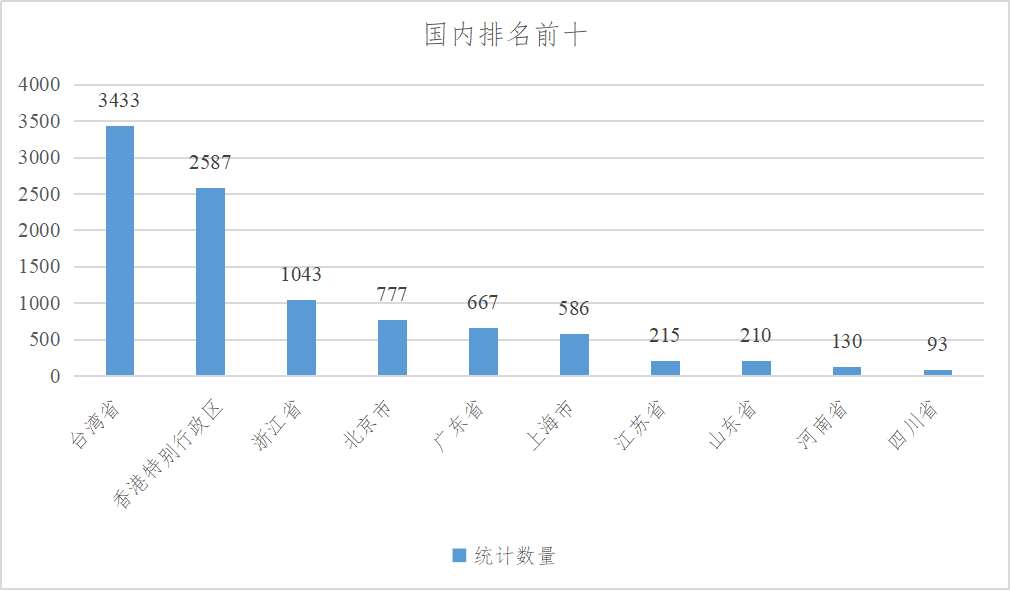

安全云服务运营中心对中国境内使用Joomla!的网站进行了抽样数据统计及分析,数量大约为1.04万台。其中,排名前五的省份或地区分别为:台湾省、香港特别行政区、浙江省、北京市、广东省。

下图为中国范围内使用Joomla!的网站排名前十省份或地区:

图3.3.1-2 国内排名前十

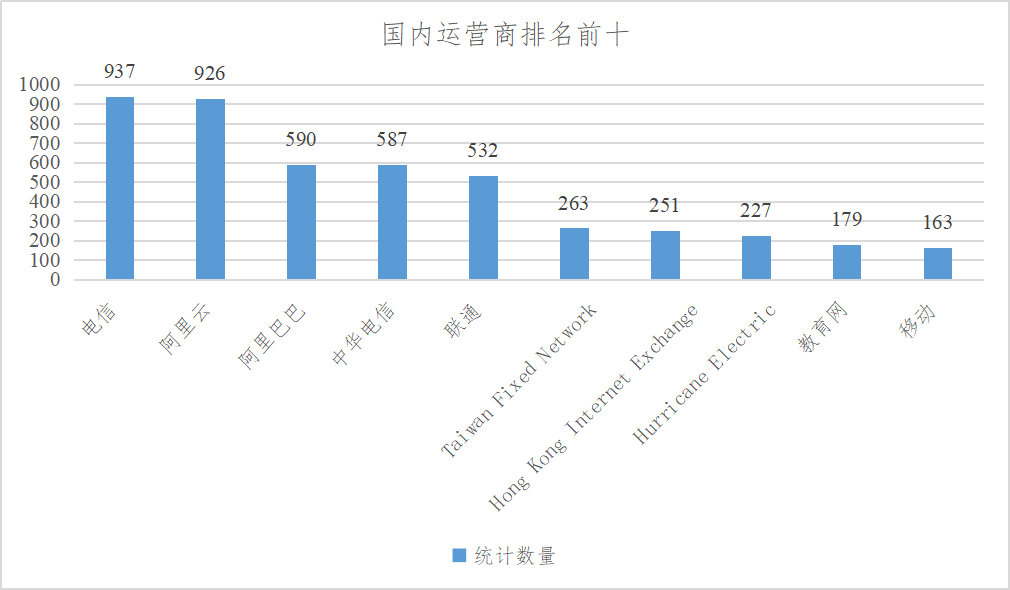

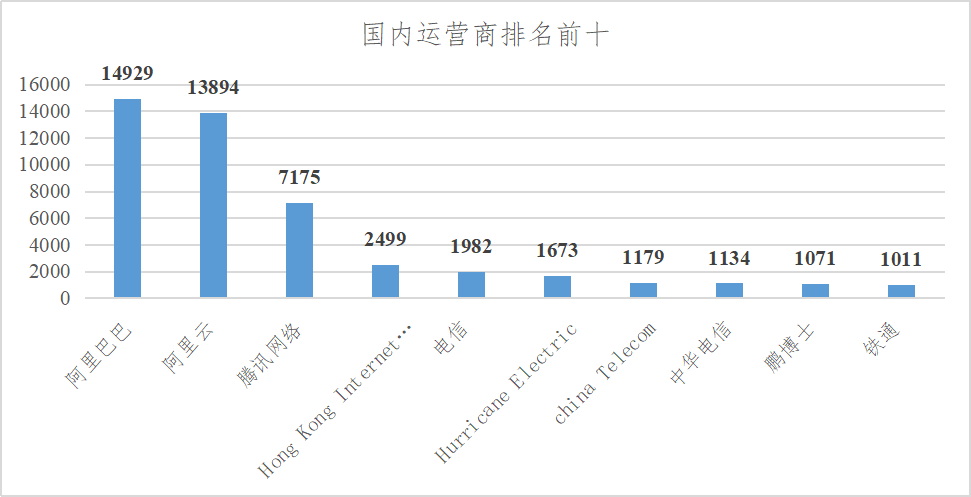

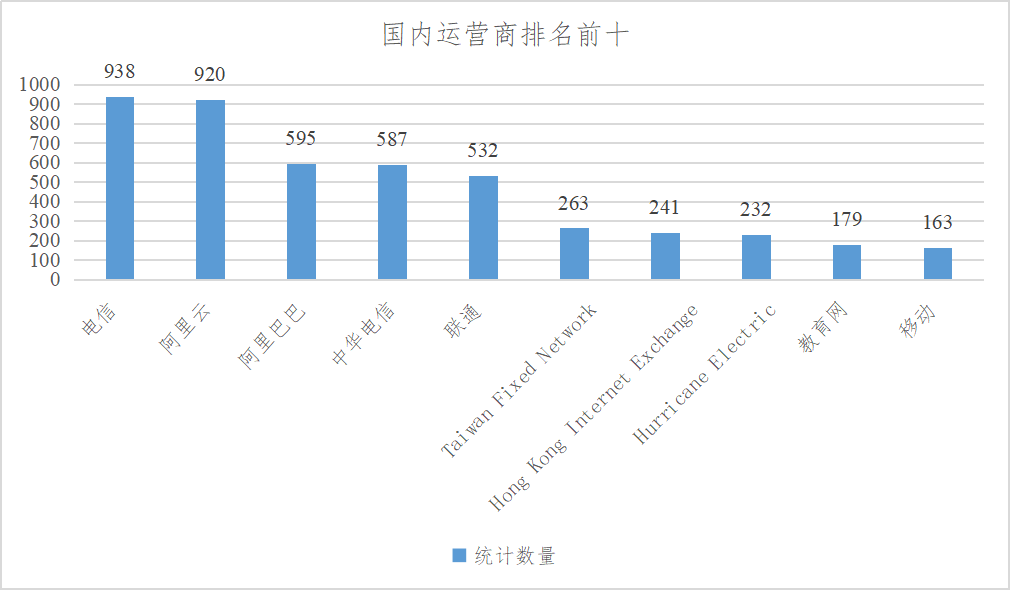

下图为中国范围内使用Joomla!的网站运营商统计排名:

图3.3.1-3 国内运营商排名前十

4. 漏洞影响版本

Joomla! 3.9.16之前的版本。

5.修复建议

目前,厂商已经发布升级补丁修复了该漏洞。相关链接如下:

https://developer.joomla.org/security-centre.html

1.事件背景

WordPress是一种使用PHP语言开发的博客平台,用户可以在支持PHP和MySQL数据库的服务器上架设属于自己的网站。也可以把 WordPress当作一个内容管理系统(CMS)来使用。WordPress功能强大、扩展性强,这主要得益于其插件众多,易于扩充功能,基本上一个完整网站该有的功能,通过其第三方插件都能实现所有功能。Duplicator是使用在其中的一个WordPress网站迁移插件,累计下载量超过1500万。

4月14日,国家信息安全漏洞共享平台(CNVD)收录了关于WordPress插件Duplicator的目录遍历漏洞(CNVD-2020-22857对应CVE-2020-11738)。该漏洞源于网络系统或产品未能正确地过滤资源或文件路径中的特殊元素。攻击者可利用该漏洞访问受限目录之外的位置。

2. 漏洞危害

远程攻击者可以通过漏洞目录遍历,并下载任意文件。攻击者可以通过下载配置文件获取数据库名、账户、密码等重要信息,进而完全控制服务器。该漏洞无需任何验证并且操作简单成本较低,故漏洞危害较大。

3. 数据分析

1) 世界分布

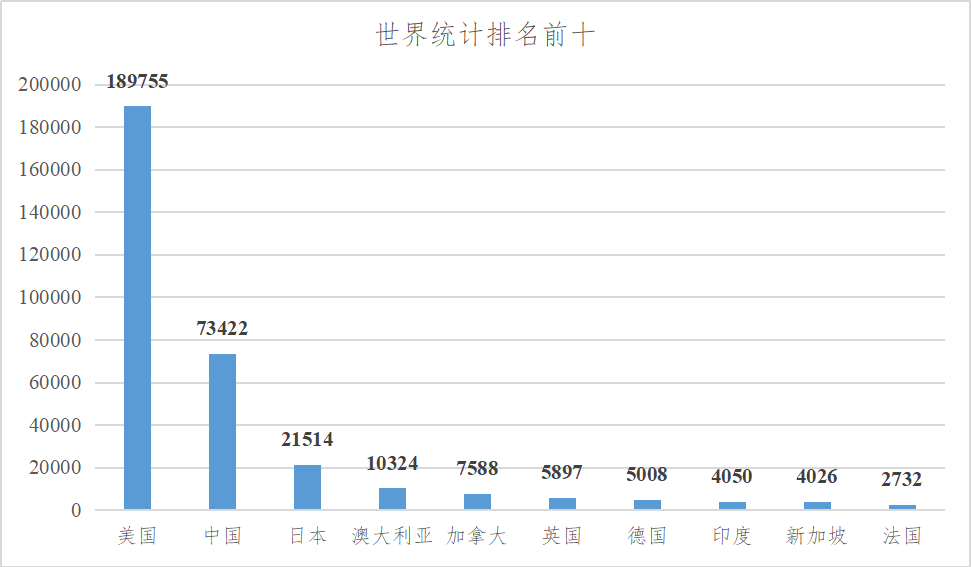

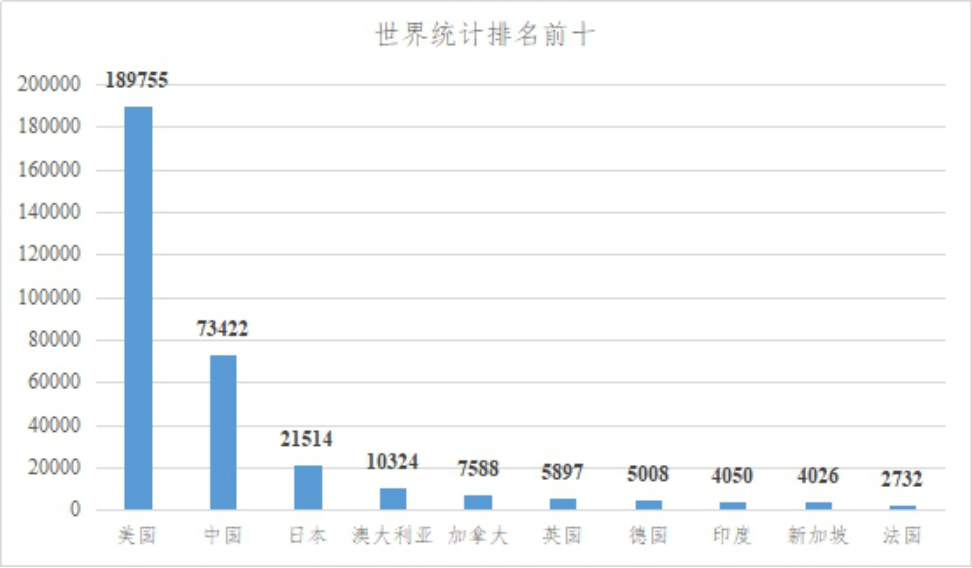

安全云服务运营中心对世界范围内使用WordPress的网站进行了抽样数据统计及分析,约为35.5万台。其中,排名前五的国家分别为:美国、中国、日本、澳大利亚、加拿大。

下图为世界范围内使用WordPress的网站数量排名前十的国家:

图3.3.2-1 世界排名前十

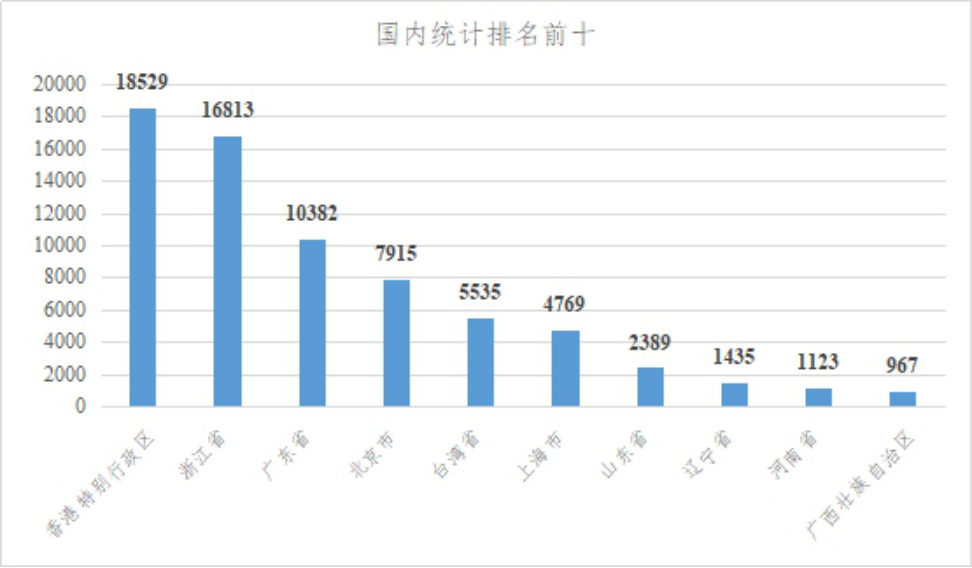

2) 国内分布

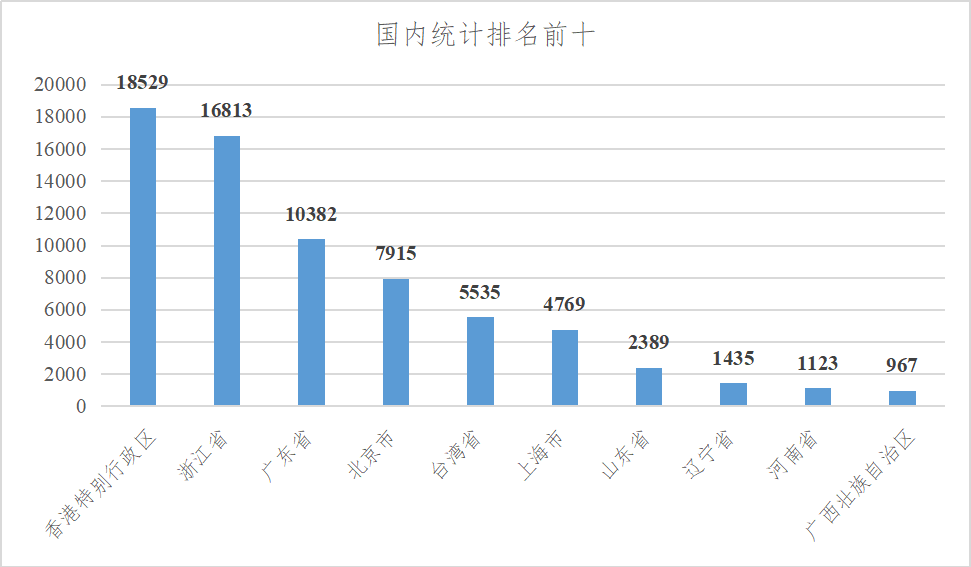

安全云服务运营中心对中国境内使用WordPress的网站进行了抽样数据统计及分析,数量大约为7.3万台。其中,排名前五的省份或地区分别为:香港特别行政区、浙江省、广东省、北京市、台湾省。

下图为中国范围内使用WordPress的网站排名前十省份或地区:

图3.3.2-2 国内排名前十

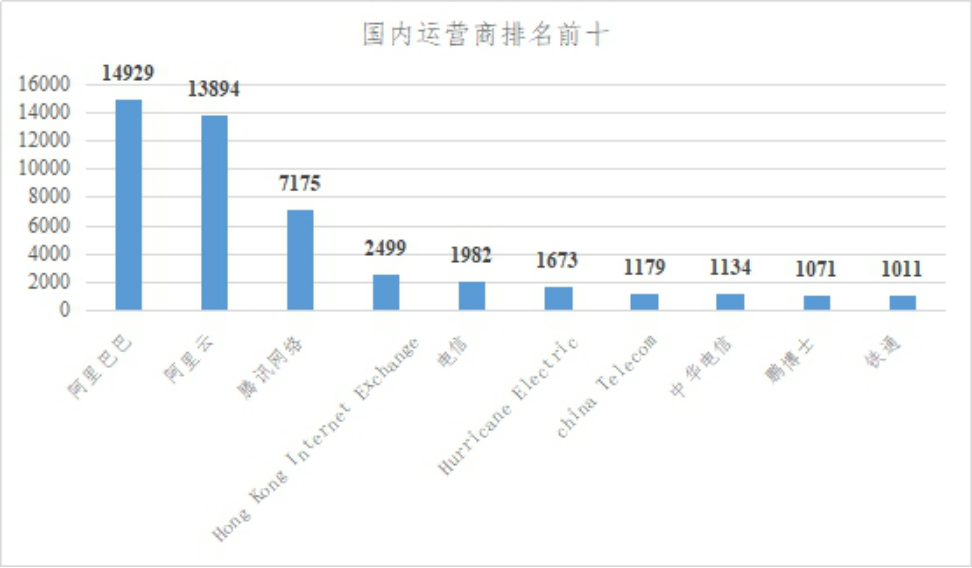

下图为使用WordPress的网站的国内运营商排名:

图3.3.2-3 国内运营商排名前十

4. 漏洞影响版本

Duplicator 1.3.28之前的版本。

Duplicator Pro 3.8.7.1之前的版本。

5. 修复建议

该漏洞最新版本版本中修复,请用户及时更新。相关链接如下:

https://wordpress.org/plugins/duplicator/

1. 事件背景

Joomla!是一套内容管理系统。Joomla!是使用PHP语言加上MySQL数据库所开发的软件系统,可以在Linux、Windows、MacOSX等各种不同的平台上执行。HDW player是Joomla!的一个视频播放和视频库的插件,应用比较广泛。

近日,Joomla!官方披露Joomla 2.5.0 - 3.9.16的版本中在处理用户组时缺少对根用户组的检查,从而导致了一个提权漏洞的产生(CVE-2020-11890)。

2. 漏洞危害

攻击者通过此漏洞,可以将管理员身份提升为超级管理员权限,但是实际上,管理员用户组的权限已经允许攻击者在后台模板文件向服务器写入木马了,因此此漏洞在实际应用中的意义并不是很大,更多的是指出程序在ACL配置开发方面的问题。

3. 数据分析

1) 世界分布

安全云服务运营中心对世界范围内使用Joomla!的网站进行了抽样数据统计及分析,数量约为5.65万台。其中,排名前五的国家分别为:美国、中国、德国、日本、澳大利亚。

下图为世界范围内使用Joomla!的网站数量排名前十的国家:

图3.3.3-1 世界排名前十

2) 国内分布

安全云服务运营中心对中国境内使用Joomla!的网站进行了抽样数据统计及分析,数量大约为1.04万台。其中,排名前五的省份或地区分别为:台湾省、香港特别行政区、浙江省、北京市、广东省。

下图为中国范围内使用Joomla!的网站排名前十省份或地区:

图3.3.3-2 国内排名前十

下图为中国范围内使用Joomla!的网站运营商统计排名:

图3.3.3-3 国内运营商排名前十

4. 漏洞影响版本

Joomla 2.5.0 - 3.9.16的版本。

5. 修复建议

目前,厂商已经发布升级补丁修复了该漏洞。相关链接如下:

https://downloads.joomla.org/

1. 漏洞背景

WordPress是一种使用PHP语言开发的博客平台,用户可以在支持PHP和MySQL数据库的服务器上架设属于自己的网站。也可以把 WordPress当作一个内容管理系统(CMS)来使用。WordPress功能强大、扩展性强,这主要得益于其插件众多,易于扩充功能,基本上一个完整网站该有的功能,通过其第三方插件都能实现所有功能。Real-Time Find and Replace是一个可以实时查找和替换WordPress网页数据的插件。据统计,该插件已在10万多个站点上安装。

近日,国外安全网站披露Wordpress Media Library Assistant 2.82之前的版本存在本地文件包含漏洞和XSS漏洞,攻击者可以通过漏洞获取受影响组件敏感信息或执行客户端代码。

2. 漏洞危害

经过身份验证的远程用户可以利用XSS漏洞执行任意JavaScript。攻击者可以利用本地文件包含漏洞下载plugin目录下的相关文件,无需身份验证即可利用此漏洞。

3. 数据分析

1) 世界分布

安全云服务运营中心对世界范围内使用WordPress的网站进行了抽样数据统计及分析,约为35.5万台。其中,排名前五的国家分别为:美国、中国、日本、澳大利亚、加拿大。

下图为世界范围内使用WordPress的网站数量排名前十的国家:

图3.3.4-1 世界排名前十

2) 国内分布

安全云服务运营中心对中国境内使用WordPress的网站进行了抽样数据统计及分析,数量大约为7.3万台。其中,排名前五的省份或地区分别为:香港特别行政区、浙江省、广东省、北京市、台湾省。

下图为中国范围内使用WordPress的网站排名前十省份或地区:

图3.3.4-2 国内排名前十

下图为使用WordPress的网站的国内运营商排名:

图3.3.4-3 国内运营商排名前十

4. 漏洞影响版本

Wordpress Media Library Assistant 2.82之前的版本。

5. 修复建议

该漏洞最新版本中修复,请用户及时更新。相关链接如下:

https://wpvulndb.com/vulnerabilities/10176

https://wpvulndb.com/vulnerabilities/10177

2020年5月共向工信部网络安全威胁信息共享平台上报网站篡改事件50个,其中批发和零售业,文化、体育和娱乐业和信息传输、居民服务、修理和其他等类行业数量居多。批发和零售业数量最多,有9个。详情见下图4.1-1。

图4.1-1 2020年5月篡改按行业分布图

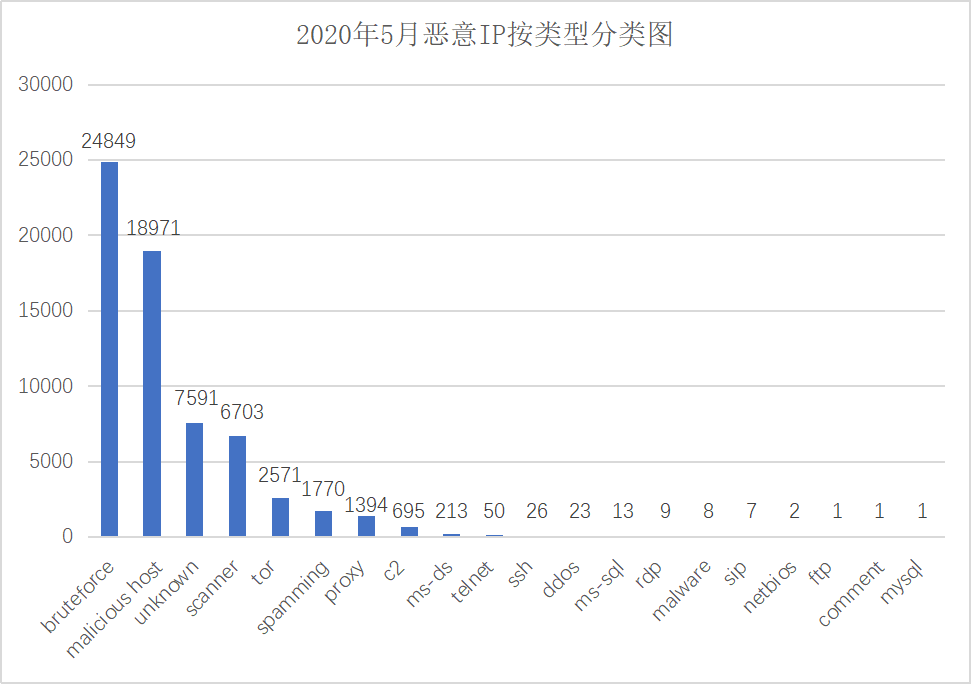

2020年5月共向工信部网络安全威胁信息共享平台上报恶意IP 64899条,较上月增加44783条。除未知类别外,bruteforce数量最多为24849条,其次是malicious host, scanner类,数量分别为18971条,6703条,详情见下图5.1-1。

图5.1-1 2020年5月恶意IP按类型分布图

2020年5月恶意IP分布涉及中国、美国、韩国等多个国家,详情见下图5.1-2。

图5.1-2 2020年5月恶意IP按国家分布图

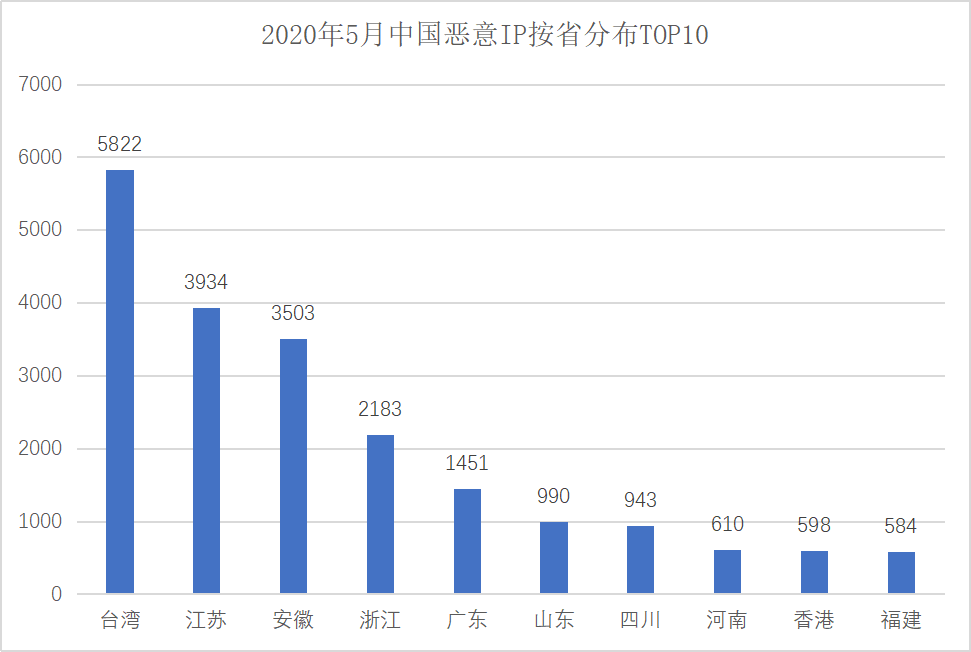

中国境内恶意IP主要分布在台湾、江苏、安徽,其中台湾排名第一,共5822条。其次分布在浙江、广东、山东等地,详情见下图5.1-3。

图5.1-3 2020年5月中国恶意IP按省分布图

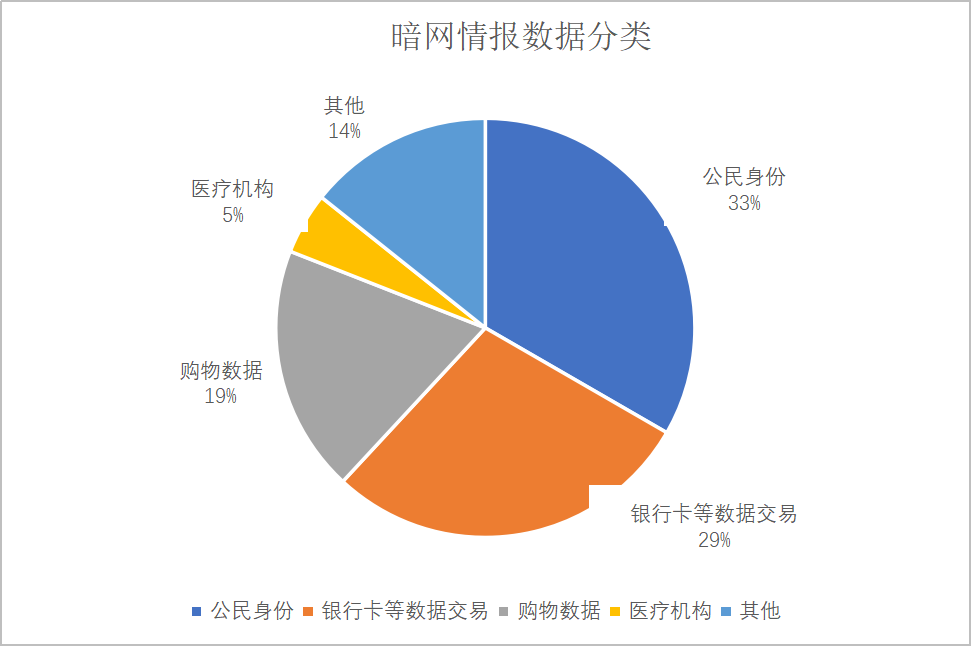

5月份,共监测到21起暗网数据交易事件,较上月增加17起,值得关注。

暗网情报数据类别中,涉及公民身份信息交易的事件有7件,占比33.33%;涉及银行卡等相关数据交易的事件有6件,占比28.57%;涉及互联网购物数据泄露售卖事件有4件,占比19.05%,统计如下图6.1-1:

图6.1-1 2020年5月暗网情报数据分类图

为了应对安全漏洞所带来的威胁,特给出如下建议:

1、 国家监管单位、行业主管部门应充分发挥国家和企业威胁共享平台、漏洞库的作用,鼓励企业、科研单位等加强网络安全监测、分析和研判,及时进行风险和威胁报告,协助进行风险处置。

2、 做好对重要行业、国家关键基础设施的监督检查,保证及时对发布的安全漏洞进行修复、防范,避免发生安全事件。

3、 加强疫情期间的风险防控,提高全民安全防范意识。对收到的和疫情相关的邮件,特别是邮件为疫情、救灾、国家政策等主题并带有附件或带链接的不要轻易打开,确认邮件来历安全后再查看。

4、 网站篡改、数据安全泄露事件时有发生,应加强安全监控,做好关键基础设施和重要信息系统的安全防护。